Zlivanje IT in OT sistemov v kritični infrastrukturi

Uvod

Zlivanje področij IT (ang. Information Technology) in OT (ang. Operational Technology) je proces, kateremu smo priča že dlje časa, a je njegova intenzivnost opazna šele v zadnjih nekaj letih, kar je posledica potreb po uvajanju sodobnih digitalnih rešitev in avtomatizacije v t. i. procesne sisteme, kakor se tudi označuje OT področja. Gre za specializirana informacijsko-komunikacijska okolja, ki so namenjena izvajanju procesov. V industriji je to lahko upravljanje avtomatiziranih proizvodnih linij, v kritični infrastrukturi, kot je elektroenergetika, pa upravljanje elektroenergetskega omrežja ter merilna infrastruktura. Z razvojem pametnih omrežij pa se v elektroenergetsko infrastrukturo vpeljuje tudi množica novih sistemov. V cestnem prometu je takšen primer upravljanje namenskih sistemov v prometni infrastrukturi, kot so npr. video nadzorni sistemi ali upravljanje s krmilnimi sistemi v avtocestnih predorih, v železniškem sistemu pa npr. vodenje železniškega prometa ali pa upravljanje signalnovarnostnih sistemov.

Naštetih je le nekaj primerov, saj ima vsaka vertikala kritične infrastrukture ali različne veje industrije za svoje specifične potrebe vzpostavljeno t. i. OT infrastrukturo. S pričetkom vzpostavljanja OT sistemov ni bilo načrtovanega povezovanja z zunanjimi sistemi, v osnovi so bile to fizično ločene domene, v angleškem jeziku takšno ločitev označujejo z ”air gapped”. Običajno so to sistemi, ki so v obratovanju dlje časa, kot je življenjska doba v poslovnih oz. IT sistemih, zato pogosto v OT sistemih naletimo na gradnike in naprave, ki so starejšega izvora. V sistemih vodenja elektroenergetskega omrežja (SCADA) tako operacijski sistem Windows XP ni nobena posebnost, kar pa po drugi strani vnaša kibernetska varnostna tveganja, saj za ta operacijski sistem že dolgo ni več varnostnih nadgradenj in tako povečuje tveganja za kibernetske incidente.

Zlivanje IT in OT kot evolucija ter z njim povezani izzivi

Vzroki za čedalje intenzivnejše zlivanje IT in OT okolij so različni in jih ne moremo enačiti za vse gospodarske panoge t. i. vertikale. V industriji oz. proizvodnih organizacijah so motivi za digitalizacijo in uvajanje informacijsko-komunikacijskih sistemov v procesna omrežja in posledično zlivanjem z IT predvsem vezani na zahteve po povečanju dobičkonosnosti, zagotavljanje konkurenčnosti na trgu, učinkovitosti, lansiranjem novih produktov ali uvajanjem novih poslovnih modelov. V kritičnih infrastrukturnih sistemih so motivi za zlivanje IT in OT segmentov vezani na potrebo po izmenjavi informacij/podatkov med napravami v procesnem delu ter aplikacijami, ki so po svoji naravi bliže poslovnemu IT segmentu. Tak primer je izmenjava podatkov med sistemi za upravljanje s sredstvi (ang. Asset Management) in sistemi, ki se nahajajo na RTP postajah.

V elektroenergetskih sistemih je v prihodnje pričakovati tudi rast t. i. IoT (ang. Internet of Things) naprav in senzorjev, ki so namenjeni merjenju ali zaznavanju različnih veličin. V prihodnjih letih bo potreba po velikih posodobitvah elektrodistribucijskih omrežij, saj bo prehod na nizkoogljično družbo prinesel elektrifikacijo prometa ter ogrevanja in dodatno rast razpršenih virov proizvodnje električne energije. Vsi ti sistemi brez podpore informacijsko-komunikacijskih sistemov ne bodo možni, zato bo prepletanje IT in OT (ter IoT) sistemov še bolj intenzivno.

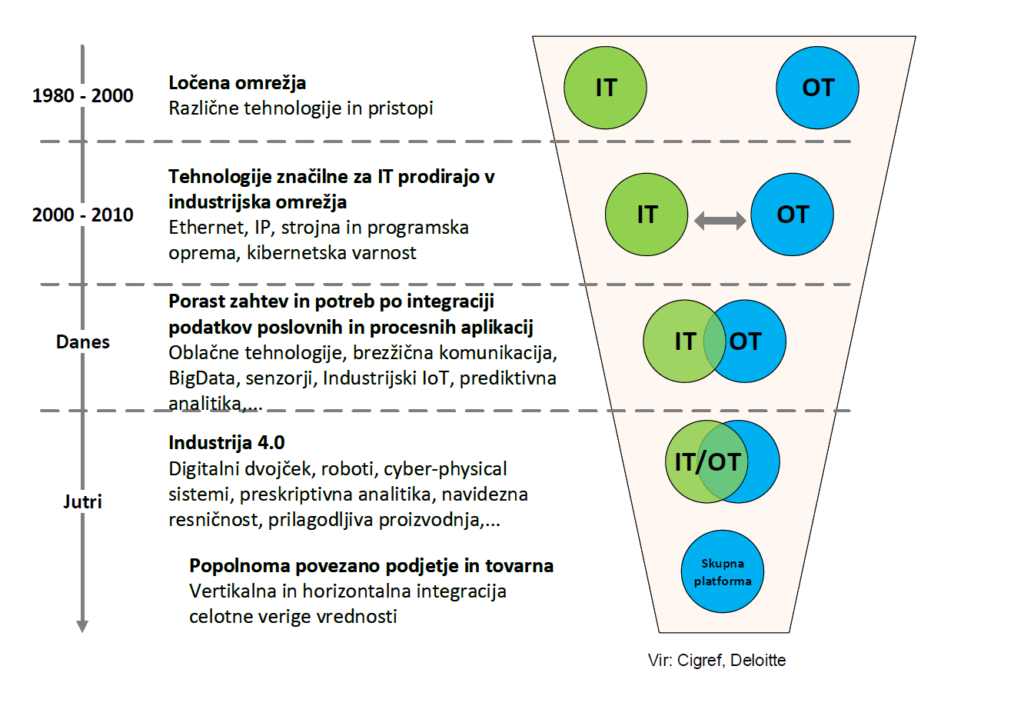

Slika 1 prikazuje proces postopnega zlivanja IT in OT sistemov skozi čas. Danes je že prisoten znaten del prepletanja obeh segmentov, glede na napovedi pa je sčasoma pričakovati, da se bosta oba segmenta zlila v skupno platformo. Digitalizacija v globino procesov oz. t. i. industrija 4.0. bo pomenila veliko širitev perimetra informacijsko-komunikacijskih sistemov, ki pa mora biti ekonomsko vzdržno, zato dveh vzporednih sistemov enostavno ne bo več možno obvladovati, saj že zdaj prihaja tako do investicijskih in kadrovskih omejitev.

Vse našteto pa pred organizacije postavlja nove izzive, ki se sicer tako kot celoten proces postopoma rešujejo, stopnja zavedanja in posledično vzpostavitve ustreznih mehanizmov pa je različna glede na vertikale in organizacije.

Ključni izzivi, ki so pri tem prisotni, so trije:

- Podatkovni – se nanašajo na dilemo, kako izkoristiti moč podatkov, ki jih z vsemi tehnologijami pridobimo, in kako bomo te možnosti izkoristili za povečanje dodane vrednosti v naših procesih. To ni nujno dobičkonosnost v finančnem smislu, v kritičnih sistemih je dodana vrednost predvsem v povečanju zanesljivosti, izboljšanju kakovosti, zagotavljanju neprekinjenega poslovanja, ob ekonomsko zdržni porabi sredstev.

- Kompetence – zavedati se je potrebno, da združujemo glede obstoječih človeških virov in njihovi percepciji IT tehnologije, ki se seli tudi v OT del dva, v tem času po razvitosti neenakovredna segmenta.

- Kibernetska varnost – le-ta v veliki meri vpliva na odpornost organizacij, ki uvajajo vse večji delež informacijsko-komunikacijskih sistemov. V zadnjem obdobju pa se je pomembno spremenil tudi način dela, ki ga narekuje pandemija COVID-19, in velika verjetnost obstaja, da se bo tudi v post-pandemični družbi ohranil velik del ”virtualnih” delovnih navad, pridobljenih med pandemijo. To vnaša dodaten element, ki ga je potrebno upoštevati pri načrtovanju kibernetske varnosti in z njo povezane odpornosti organizacije.

Kibernetska varnost, kot temelj odpornosti organizacij v kritični infrastrukturi

Različna poročila vrste analitskih hiš in proizvajalcev informacijsko-komunikacijske tehnologije že vrsto let objavljajo izsledke in poročila o gibanju kibernetskih varnostnih incidentov glede na oblike, vertikale in geografsko razpršenost. V zadnjem obdobju so v porastu spodaj navedene vrste kibernetskih napadov, ki vplivajo na odpornost katerekoli organizacije, v kritičnih sistemih pa tovrstni incidenti lahko pomembno zmanjšajo razpoložljivost delovanja osnovnih sistemov:

- kraja intelektualne lastnine,

- lažno predstavljanje (ang. phishing attack) in usmerjeno lažno predstavljanje (ang. spear-phishing attack),

- OT/IoT napadi,

- napadi na verige dobaviteljev,

- izsiljevalsko programje (ang. ransomware),

- zlonamerno programje (ang. malware).

Nekatera poročila o kibernetskih napadih v letu 2020 kažejo sicer na zmanjšanje števila t. i. »malware« (zlonamerno programje) napadov, kar je sicer pripisati pandemiji, saj se je število osebja v organizacijah zaradi sprejetih omejitev izredno zmanjšalo. Kljub zmanjšanju obsega, pa gre za varljivo dejstvo, saj so po drugi strani tovrstni napadi postali še bolj učinkoviti, specializirani ter usmerjeni na določene vertikale, kar pomeni, da je potrebno številčno manj napadov, da se doseže enake ali večje učinke v primerjavi s preteklimi obdobji.

Povečanje odpornosti vsake organizacije podjetij v kritični infrastrukturi je proces, ki ga je potrebno skrbno načrtovati. Ključno spoznanje, ki je potrjeno v praksi, je, da se zavedanje o tem začne na strateški ravni vsake organizacije, kjer uprava oz. vodstvo organizacije poda ustrezne smernice in navodila ter organizira interne procese in področja za krepitev kibernetske varnosti. Odvisno od dejavnosti je sicer potrebno gledati na širšo sliko, saj področja korporativne varnosti zajemajo tako kibernetsko varnost kot fizično varnost. Izzivi kibernetske varnosti v organizacijah kritične infrastrukture pa niso izključno tehnološke narave, ampak je potrebno graditi in ustrezno povezovati tri segmente: vire (zaposlene), procese in tehnologijo.

Največji izziv v današnjem času predstavlja prav človeški potencial. Pomanjkanje strokovnega kadra kot posledica dolgoletnega upadanja tehničnih in naravoslovnih strokovnjakov predstavlja velik problem ne samo za podjetja, ki se ukvarjajo z IT tehnologijo, pač pa za vsa podjetja, ki se modernizirajo in uvajajo kopico novih informacijsko-komunikacijskih orodij in aplikacij. Tudi v podjetjih, kjer osnovna dejavnost ni IT, se potrebe po strokovnem kadru, predvsem s področja zagotavljanja kibernetske varnosti, povečujejo. Še večji primanjkljaj strokovnega kadra s področja kibernetske varnosti je v dani situaciji opaziti v OT okoljih, kjer dosedanja znanja in kompetence večinoma niso zajemala kibernetsko varnostnih sistemov. Na drugi strani pa ”klasičen” IT kader ne pozna specifike procesnih sistemov in okolij, kjer je potrebno poznavanje ne samo omrežnih struktur in sistemov, pač pa tudi višje nivojskih protokolov, ki jih zasledimo izključno v OT sistemih. Primera iz kritične infrastrukture elektroenergetskega sistema sta protokola: IEC 60870-5-104 (eden ključnih protokolov za vodenje elektroenergetskega sistema), in IEC 61850 (zbirka različnih protokolov, kot je npr. GOOSE protokol, ki se uporablja za medsebojno komunikacijo t. i. IED naprav – inteligentnih elektroenergetskih naprav).

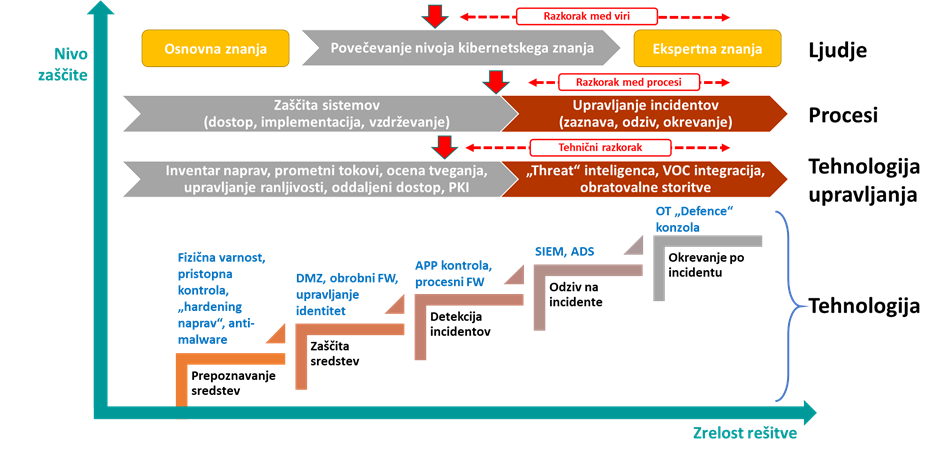

Za sistematski pristop pri načrtovanju in povečevanju odpornosti v kontekstu kibernetske varnosti se je smiselno nasloniti na t. i. zrelostni model, ki omogoča pogled na vse tri komponente, ki jih moramo upoštevati, in omogoča postopno uvajanje posameznih ukrepov v razvojne načrte vsake organizacije kritične infrastrukture. V nadaljevanju se osredotočimo na zrelostni model v OT okolju. Podoben model velja sicer tudi za IT okolja, vendar je potrebno poudariti, da je stopnja zrelosti kibernetske varnosti v OT v današnjem času še vedno nižja od stopnje zrelosti v IT okoljih.

Zrelostni model IT/OT okolja

Slika 2 prikazuje zrelostni model, ki nam služi pri načrtovanju ukrepov povečanja odpornosti na kibernetske grožnje v kritični infrastrukturi. Kljub temu da je dandanes na trgu na voljo ogromno različnih tehnoloških rešitev kibernetske varnosti, je potrebno sisteme uvajati na način, ki bo v danem trenutku najbolj doprinesel k povečanju odpornosti. Ni nujno, da so to najobsežnejši sistemi, odvisno je od stanja v določenem trenutku, zato je predhodno smiselno izvesti analizo trenutnega stanja, da ugotovimo, na kateri točki zrelostnega modela po vseh treh dejavnikih se organizacija nahaja. Na podlagi takšne analize lahko opredelimo nadaljnje korake povečevanja zrelostnega nivoja in posledično odpornosti organizacije na kibernetske grožnje.

Pri načrtovanju proračunskih sredstev za kibernetsko varnost v IT in OT okolju, je treba upoštevati in hkrati preveriti obstoječe rešitve – na kakšen način in katere varnostne grožnje naslavljajo. Večinoma so te rešitve komplementarne in se medsebojno dopolnjujejo. Ob tem je smotrno preveriti, ali lahko z obstoječo rešitvijo organizacija reši še kakšen drug izziv. S konsolidacijo rešitev lahko organizacija prihrani znatna sredstva, ki jih nameni razvoju in vpeljavi novih rešitev, ki rešujejo težave, za katere še nima ustrezne rešitve, in tako dvigne zrelostni nivo kibernetske varnosti in odpornost na kibernetske grožnje.

Pri zagotavljanju celovitega odziva na napredne kibernetske grožnje je potrebno vzpostavljati partnerstva s strokovnjaki za kibernetsko varnost v IT in OT okoljih s ciljem izvajanja naprednih storitev obratovanja na vseh nivojih, tako z vidika arhitekture kakor zagotavljanja varnosti IT in OT okolja. Na ta način organizacije lahko bistveno zmanjšajo problem pomanjkanja virov, saj specializirana podjetja lahko ponudijo obratovalne storitve, ki dopolnjujejo in optimizirajo delovanje specializiranih kibernetsko varnostnih aplikacij in orodij ter s tem razbremenijo sistemske inženirje, ki se tako lahko osredotočajo na strateški nivo zagotavljanja storitev in temeljne kompetence organizacije.

Organizacije morajo predvsem najprej vzpostaviti rešitev za zaznavanje in odkrivanje varnostnih incidentov. S tem bodo spoznale, s katerimi grožnjami se soočajo in nato poskrbeti za rešitve za obvladovanje in odpravo varnostnih incidentov, ki jih po potrebi integrirajo v nadzorno-operativni center ali varnostno-operativni center.

Članek je bil objavljen v reviji Korporativna varnost, letnik 2021, maj, št. 25