Kako zagotoviti varno in zanesljivo OT okolje?

Različne prioritete v IT in OT okolju

Kako se razlikuje varnost v OT od varnosti v IT okolju? Varnostni model v IT postavlja na prvo mesto zaupnost in prav zaradi tega posvečamo največjo pozornost preprečevanju odtujitve podatkov.

V OT okolju imamo drugačne prioritete. Varnost delovanja sistema je na prvem mestu, sledijo ji razpoložljivost, integriteta in zaupnost.

Zagotavljanje delovanja sistema je ključno za varnost in razpoložljivost v OT. V primeru napake v delovanju v energetskem sektorju, kot je oskrba z elektriko ali oskrba z nafto, je lahko ogrožena javna in okoljska varnost (izpad oskrbe z elektriko ali razlitje naftnega madeža), da ne omenjamo prekinitev delovanja v industrijskih okoljih.

Kako torej zavarovati industrijske kontrolne sisteme (ICS) in hkrati zagotoviti nemoteno delovanje?

Funkcionalnost industrijskih kontrolnih sistemov (ICS)

Najprej si poglejmo kakšne funkcije zagotavljajo:

- Upravljanje:

- Aktivacija in kontrola ventilov, motorjev in ostalih komponent. Te funkcije so lahko avtomatično upravljane glede na spremembo logičnih stanj.

- Opazovanje:

- Opazovanje trenutnega stanja procesov z namenom sprejemanja odločitev.

- Nadzor:

- Spremljanje trenutnega stanja procesa, kot je nivo tekočine, temperature, pozicija ventilov, stopnja dotoka.

- Nadzor se razlikuje od opazovanja v tem, da nadzor vključuje alarme, stanje dogodkov in opozorila v primeru neobičajnih dogodkov, npr. Safety Instrumented System-SIS

Purdue Enterprise Reference Architecture (PERA) referenčni model

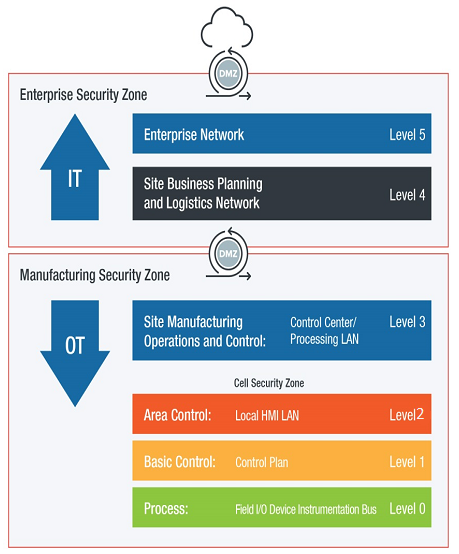

Na sliki je predstavljen šestnivojski model IT in OT okolja, v katerem je OT okolje razdeljeno na štiri področja (Nivo 0 – Nivo 3), IT pa na dve področji (Nivo 4 – Nivo 5). Če gremo od zgoraj navzdol, v smeri potencialnega vdora, je potrebno najprej na nivoju poslovnega varnostnega območja zagotoviti preprečevanje nepooblaščenega dostopa, s pomočjo močnega obrambnega mehanizma. Sistem mora biti visokoprepusten in z nizkimi zakasnitvami ter z možnostjo pridobivanja najnovejših podatkov o ICS ranljivostih.

Na prehodu iz poslovnega varnostnega območja v proizvodno varnostno območje (Nivo 3), se nahaja kontrolni center in procesna lokalna omrežja. Tu je potrebno zagotoviti strog nadzor nad bočnim premikanjem podatkov in vzpostavljanjem t. i Command in Control povezav, ki so značilne za zgodnjo fazo izvajanja APT (Advanced Persistence Threat) napadov. Odkrivanje omrežnih groženj, pregledovanje prenesenih datotek in odkrivanje trojanskih konjev je možno z uporabo sistema za preprečevanje naprednih usmerjenih napadov Deep Discovery Inspector.

Omrežno in sistemsko varnost ter zaščito pred napadi z zlonamerno kodo fizičnih in virtualnih strežnikov omogoča Deep Security sistem.

T. i. varnost na področju celice predstavljajo tri področja (Nivo 0 – Nivo 2):

- HMI lokalno omrežje.

- Kontrolna ravnina.

- I/O procesno vodilo.

Tukaj je potrebno zagotoviti segmentacijo in zavarovanje kritičnih virov, da bodo nemoteno delovali. Segmentacijo zagotavljamo s pomočjo posebne strojne opreme za zaščito specifičnih okolij, ki jo predstavljata požarna pregrada EdgeFire NGFW in IDP sistem EdgeGuard IPS, namenjena preprečevanju vdorov s poznavanjem industrijskih protokolov (Goose, Profinet, S7, Modbus, DNP3…). Poleg vidljivosti in nastavljanja omrežnih izjem, podpira tudi uporabo navideznih popravkov.

Zavarovanje kritičnih virov zagotavljamo s pomočjo namenskih USB ključev, ki izvajajo preverjanje obstoja zlonamerne kode in njeno odstranjevanje. V naslednjem koraku moramo varno očiščen sistem tudi zaščititi, kar dosežemo s pomočjo sistema SafeLock-ICS, ki zamrzne sistem na način, da je dovoljeno izvajanje procesov in aplikacij, ki so bile nameščene na sistem pred zamrznitvijo.

Dobra praksa: Kako so v Thermani Laško zaščitili kritične sisteme

Povečajte varnost

Opisane rešitve Trend Micra TXOne, Portable Security in Safe Lock tvorijo skupaj t. i. ODC (OT Defense Console) platformo, osnovni gradnik, s katerim spremljamo, upravljamo in poročamo glede varnosti v OT okolju.

Trend Micro rešitve tako omogočajo celovito zagotavljanje varnosti v OT okoljih, s katerimi poskrbite za varno in zanesljivo delovanje tako v industrijskih okoljih kot kritični infrastrukturi.

Želite rešitve preizkusiti v vašem okolju? Kontaktirajte nas.